ทางเลือกของผู้อ่าน

บทความยอดนิยม

การเป็นตัวแทนภายในในคอมพิวเตอร์ของข้อมูลชนิดใด ๆ คือไบนารี

· บิต - หน่วยขั้นต่ำ ปริมาณ ข้อมูลเท่ากับเลขฐานสองหนึ่งหลัก

ความหมายของบิตสามารถแสดงเป็น:

ทางเลือกของคำตอบ "ใช่" หรือ "ไม่" สำหรับคำถาม

-“ มีสัญญาณ / ไม่มีสัญญาณ”;

จริง / เท็จ

นักเข้ารหัสศาสตร์ชาวเยอรมันเพื่อปกป้องข้อความของพวกเขาได้ดีขึ้นตัดสินใจที่จะไม่ใช้รหัสการเข้ารหัสเดียวกันกับข้อความทั้งหมดของวัน พวกเขาต้องการเปลี่ยนการวางแนวของ scrambler สำหรับแต่ละข้อความ อย่างไรก็ตามเนื่องจากการเปลี่ยนแปลงการวางแนวนี้ไม่ปรากฏใน codebook จึงต้องส่งการวางแนวใหม่ของ rotors ทุกครั้งที่ส่งข้อมูลไปยังผู้รับข้อความ สิ่งนี้ถูกเข้ารหัสตามคีย์ของวันที่โทรออกสองครั้งติดต่อกันเพื่อให้ผู้รับไม่ทราบว่าไม่มีข้อผิดพลาด

หลักการของการหมุนของเครื่องเก็บเสียงช่วยให้คุณสามารถซ่อนการทำซ้ำนี้เนื่องจากตัวอักษรสามตัวเดียวกันที่พิมพ์สองครั้งในแถวไม่ให้ผลลัพธ์ที่เข้ารหัสเดียวกัน ดังนั้นคีย์การเข้ารหัสของวันทำหน้าที่ส่งคีย์เฉพาะสำหรับแต่ละข้อความเท่านั้น

หนึ่งบิตสามารถเข้ารหัสสองวัตถุ

บิตหนึ่งหน่วยของข้อมูลมีขนาดเล็กเกินไปดังนั้นอีกหน่วยปริมาณทั่วไปของข้อมูลที่ได้มาจากบิต - ไบต์จะถูกใช้อย่างต่อเนื่อง

· ไบต์ - หน่วยการอ่าน / เขียนขั้นต่ำของหน่วยความจำคอมพิวเตอร์เท่ากับ 8 บิต:

ในกรณีนี้บิตจะถูกกำหนดหมายเลขจากขวาไปซ้ายเริ่มจากตัวเลข 0

Marian Rezhevski วัย 23 ปีเป็นหนึ่งในนักคณิตศาสตร์ที่มีความสามารถมากที่สุดของสำนักงานโปแลนด์ เขาเริ่มเล่นแข่งกับเวลา เร็วมากเขามีความสนใจในการซักซ้อมข้อความที่ส่งมาจากเยอรมันพยายามที่จะใช้ประโยชน์จากข้อบกพร่อง เขาค้นพบว่าแต่ละข้อความนำหน้าด้วยข้อความที่มีตัวอักษร 6 ตัวและอยู่บนตัวอักษร 6 ตัวเหล่านี้ที่เขามุ่งเน้นความสนใจของเขาในการกำหนดคีย์ของวัน ในทางกลับกันชาวเยอรมันที่มั่นใจในความแข็งแกร่งของความปลอดภัยของ Enigma ไม่เข้าใจว่าพวกเขาทำให้เขาอ่อนแอ

หนึ่งไบต์สามารถเข้ารหัส 256 วัตถุ ( 2 8 = 256 ) ในขณะที่วัตถุ 256 รายการแต่ละตัวจะตรงกับหนึ่งในเลขฐานสอง 256 8 หลัก

1 กิโลไบต์ = 1 Kb = 1 K = 1024 ไบต์

1 เมกะไบต์ = 1 Mb = 1 M = 1024 Kb

1 กิกะไบต์ = 1 GB = 1 G = 1024 MB

1 เทราไบต์ = 1 TB = 1 T = 1024 GB

การนำเสนอข้อมูลประเภทต่าง ๆ ในคอมพิวเตอร์

สำหรับคีย์เข้ารหัสแต่ละอันจะมีการโต้ตอบระหว่างตัวอักษรที่ 1 และ 4 ระหว่างที่ 2 และที่ 5 ระหว่างที่ 3 และ 6 เนื่องจากเป็นสอง ciphers ของตัวอักษรเดียวกัน สหสัมพันธ์นี้ช่วยให้คุณแสดงการระบุตำแหน่งเริ่มต้นของใบพัด หากมีการส่งข้อความมากพอในระหว่างวัน Rejewski จะประสบความสำเร็จในการสร้างการติดต่อที่สมบูรณ์ระหว่างตัวอักษรของตัวอักษรตัวแรกและตัวที่สี่

Reevsky มีความสนใจในสายอักขระที่เชื่อมต่อตัวอักษรของตัวอักษรตัวแรกกับตัวอักษรตัวที่สอง จากนั้นจะคำนวณจำนวนลิงก์ที่เชื่อมโยงแต่ละแถว เขาทำเช่นเดียวกันกับลิงก์ระหว่างตัวอักษรของตัวอักษรที่ 2 และ 5 ระหว่างตัวอักษรของตัวอักษรที่ 3 และ 6 โซ่เหล่านี้เปลี่ยนไปทุกวันบางครั้งก็สั้นบางครั้งก็ยาวไปตามคีย์ของวัน

ประเภทของข้อมูลที่ประมวลผลในคอมพิวเตอร์:

ตัวเลข;

ข้อความ

กราฟิก

PA

แม้จะมีรูปแบบดั้งเดิม แต่ข้อมูลทั้งหมดในคอมพิวเตอร์จะแสดงเป็นตัวเลข

การเข้ารหัสข้อมูลตัวเลขในพีซี

มีหลายตัวเลือกสำหรับการแสดงตัวเลขในพีซี ตัวเลขสามารถเป็นได้ทั้งเศษส่วนบวกและลบ

Reevsky เข้าใจว่าหากตารางการเชื่อมต่อมีผลต่อองค์ประกอบของวงจรแล้วจะมีองค์ประกอบของวงจรที่ขึ้นอยู่กับการรบกวนเพียงอย่างเดียวการติดตั้งและการวางแนว: ความยาวของสายโซ่คือ จำนวนลิงก์ที่สร้างขึ้น อันที่จริงแม้จะมีการเรียงสับเปลี่ยนตัวอักษรในตารางของสารประกอบจำนวนการเชื่อมโยงยังคงไม่เปลี่ยนแปลง

ทันใดนั้นภารกิจก็ยิ่งทะเยอทะยานน้อยลง นี่คือสิ่งที่มันทำโดยได้รับความช่วยเหลือจากทีมงานรับผิดชอบในการแสดงความยาวของสตริงทั้งหมดที่สร้างโดยแต่ละตำแหน่ง หนึ่งปีต่อมาเขาได้รับบทเพลงที่ครบถ้วนสมบูรณ์ ในอนาคตเขาสามารถอ้างถึงไฟล์นี้เพื่อค้นหาเค้าโครงและทิศทางของการรบกวนที่สอดคล้องกับแต่ละคีย์ของวัน

จำนวนเต็มบวก จาก 0 ถึง 255 สามารถแสดงโดยตรงในระบบเลขฐานสองในขณะที่พวกเขาจะครอบครองหนึ่งไบต์ในหน่วยความจำของคอมพิวเตอร์

|

รหัสไบนารี |

|

ตัวเลขติดลบทั้งหมด นำเสนอในรูปแบบพิเศษ: เครื่องหมายของจำนวนลบมักจะถูกเข้ารหัสโดยบิตสูงศูนย์จะตีความว่าเป็นบวกหนึ่งเป็นลบ ตั้งแต่หนึ่งบิตจะถูกครอบครองจำนวนเต็มในช่วงตั้งแต่ -127 ถึง +127 สามารถเข้ารหัสในหนึ่งไบต์ วิธีการแทนจำนวนเต็มนี้เรียกว่า รหัสโดยตรง .

จากที่นั่นเขาควรกำหนดตัวเชื่อมในตารางเข้าร่วมเท่านั้น จากนั้นเขาก็ป้อนข้อความที่เข้ารหัสลงในเครื่อง ข้อความที่ถอดรหัสครั้งเดียวไม่สามารถอ่านได้อย่างเต็มที่เนื่องจากการรวมของตารางการรวมหายไป แต่ข้อความยังคงถอดรหัสและข้อต่อจะถูกส่งออกจากที่นั่น

ไม่กี่ปีต่อมา Reevski จัดการเปลี่ยนข้อความภาษาเยอรมันให้สมบูรณ์ พวกเขาสามารถค้นหาทิศทางของพวกเขาโดยอัตโนมัติสำหรับการตั้งค่าการรบกวนแต่ละครั้ง พวกเขารองรับกลไกการเข้ารหัส โปแลนด์ซึ่งไม่มีหนทางในการสร้าง "ระเบิด" ที่สามารถถอดรหัส "ปริศนา" ใหม่และรู้การบุกรุกของเยอรมันอย่างหลีกเลี่ยงไม่ได้อุทธรณ์ไปยังพันธมิตรถ่ายโอนงานทั้งหมดของเขาไปยังฝรั่งเศสและสหราชอาณาจักรในช่วงฤดูร้อน

นอกจากนี้ยังมีวิธีการเข้ารหัสจำนวนเต็มลบด้วย รหัสกลับ . ในกรณีนี้ตัวเลขบวกตรงกับตัวเลขบวกในรหัสโดยตรงและลบได้รับโดยการลบจำนวนบวกที่สอดคล้องกันจากเลขฐานสอง 1 0000 0000 ตัวอย่างเช่นหมายเลข -7 จะได้รับรหัส 1111 1,000 ตัวเลขจำนวนเต็มขนาดใหญ่จะแสดงในสองไบต์และสี่ไบต์หน่วยความจำ .

cryptanalysts ภาษาอังกฤษที่เก็บรวบรวมอย่างลับ ๆ ใน Bletchley Park ซึ่งเป็นรหัสรัฐและโรงเรียนตัวเลขตั้งอยู่ปรับปรุงการค้นพบของ Reevsky จึงถอดรหัสข้อมูลที่สำคัญระหว่างการต่อสู้เพื่อบริเตน หากนักเรียนโปแลนด์สนใจจุดอ่อนที่เกิดจากการพูดซ้ำในตอนต้นของแต่ละข้อความ Alan Turing นักคณิตศาสตร์จะพิจารณาโครงสร้างทั่วไปของข้อความขึ้นอยู่กับเวลาที่ส่งและผู้ดำเนินการ

การศึกษาข้อความที่ถอดรหัสเขาเข้าใจดีว่าข้อความนั้นถูกควบคุมดังนั้นบางคำจึงถูกทำซ้ำ ดังนั้นเมื่อเวลา 6:05 น. ข้อความที่ส่งไปมักจะมีคำว่า "การทำให้เปียก" บนพื้นฐานของ "คำที่น่าจะเป็นไปได้" เหล่านี้ซึ่งเดาได้จริงทัวริงสร้างการติดต่อที่เป็นไปได้ระหว่างข้อความที่ชัดเจนและข้อความตัวเลขที่รู้จักซึ่งเชื่อมโยงตัวอักษรในวงจรเหมือนโซ่ของรีฟสกี เขาตระหนักได้อย่างรวดเร็วว่าต้องขอบคุณคำเหล่านี้เขาจะสามารถเอาชนะปริศนาได้

ในคอมพิวเตอร์มีการนำเสนอสองรูปแบบ เป็นเศษส่วน ไบนารี หมายเลข :

ในรูปแบบธรรมชาติหรือจุดคงที่ (หยุดเต็ม);

ในรูปแบบปกติหรือทศนิยม (จุด)

คงเครื่องหมายจุลภาค ตัวเลขทั้งหมดแสดงให้เห็นว่าเป็นลำดับของตัวเลขที่มีค่าคงที่เครื่องหมายจุลภาคสำหรับตัวเลขทั้งหมดโดยแยกส่วนจำนวนเต็มออกจากส่วนที่เป็นเศษส่วน

สำหรับการปรับใบพัดที่เป็นไปได้ทุกครั้งลูกระเบิดทัวริงจะทำการวิเคราะห์แบบลอจิกแบบอิงตรรกะจาก crimps และลูป มันจำลองการโต้ตอบระหว่างข้อความที่ชัดเจนและข้อความที่เข้ารหัสเพื่อลองใช้คีย์ เมื่อเกิดเหตุการณ์ที่ขัดแย้งกันระเบิดจะเข้ามาแทนที่การตั้งค่านี้และดำเนินต่อไปยังเหตุการณ์ถัดไปเปลี่ยนโมเดลของเครื่อง เมื่อการเชื่อมต่อทั้งหมดตรงกันและให้คำตอบเพียงคำตอบเดียวกุญแจจะถูกตรวจสอบด้วยตนเอง ข้อผิดพลาดของผู้ประกอบการเยอรมันสามารถลดจำนวนของปุ่มที่เป็นไปได้อย่างมาก

มีประสิทธิภาพมากกว่าการวางระเบิดในโปแลนด์การวางระเบิดของอังกฤษเอาชนะรหัสเครื่องของเยอรมันซึ่งมีบทบาทสำคัญในการทำให้ระบอบนาซีที่อ่อนแอลง พร้อมกับความสำเร็จของ Turing cryptanalytics Bletchley Park สามารถทำลายร่างของ Lorentz ที่ใช้ในการเข้ารหัสข้อความระหว่างฮิตเลอร์และนายพลของเขา

ตัวอย่าง . ปล่อยให้ตัวเลขแสดงเป็น m: n โดยที่ m คือจำนวนหลักคงที่ในส่วนจำนวนเต็มของตัวเลข (ก่อนเครื่องหมายจุลภาค), n คือจำนวนหลักคงที่ในส่วนที่เป็นเศษส่วนของตัวเลข (หลังเครื่องหมายจุลภาค)

ตัวอย่างเช่น m = 3, n = 6 ดังนั้นตัวเลขที่เขียนในตารางกริดเช่นนั้นจะมีรูปแบบดังนี้

213, 560000; + 004, 021025; - 000, 007345.

อย่างไรก็ตามการแสดงดังกล่าวส่วนใหญ่จะใช้สำหรับจำนวนเต็มตั้งแต่เมื่อผลลัพธ์ของการดำเนินการเกินขีด จำกัด ของบิตกริดเช่นนั้นการคำนวณเพิ่มเติมจะสูญเสียความหมาย

ร่างของ Lorenz ผอมเกินไปสำหรับระเบิดต้องถูกทำลายด้วยตนเอง มันได้ถูกเจาะไปแล้วเนื่องจากข้อผิดพลาดของผู้ดำเนินการชาวเยอรมันซึ่งใช้ข้อความซ้ำสองครั้งโดยใช้เทคนิคการเข้ารหัสเดียวกัน เพื่อทำการค้นพบเครื่องจักรนี้ Max Newman กำลังพัฒนาคอมพิวเตอร์อิเล็กทรอนิกส์เครื่องแรกของโลกผู้เบิกทางคอมพิวเตอร์สมัยใหม่: เครื่อง Colossus มันขึ้นอยู่กับเครื่องจักรทัวริงสากลที่ออกแบบมาเพื่อดำเนินการทางคณิตศาสตร์หลายชุดเช่นริบบิ้นเจาะรูสำหรับเปียโนเชิงกล

จุดลอยตัว ตัวเลขทั้งหมดแสดงเป็นตัวเลขสองกลุ่ม กลุ่มแรกของตัวเลขเรียกว่า mantissa ที่สองคือการสั่งซื้อ ยิ่งกว่านั้นค่าสัมบูรณ์ของแมนทิสซาควรน้อยกว่า 1 และลำดับ - จำนวนเต็ม

โดยทั่วไปตัวเลขในรูปแบบของจุดลอยตัวสามารถแสดงเป็น:

ยังไม่มีข้อความ = MP r

สิ่งนี้ช่วยให้คุณสามารถค้นหาข้อความที่ชัดเจนจากไซเฟอร์เท็กซ์โดยใช้การถอดรหัสลับแบบก้าวหน้าโดยไม่จำเป็นต้องกู้คืนคีย์ ในขณะที่ Colossus ยังคงจำแนกประเภทของทัวริงมันก็เปิดทางไปสู่ทิศทางใหม่ของการเข้ารหัสซึ่งขณะนี้สามารถพึ่งพาประสิทธิภาพและความยืดหยุ่นของคอมพิวเตอร์ที่ตั้งโปรแกรมได้เร่งการแข่งขันให้เป็นรหัสที่ไม่สามารถส่งมอบได้ วิทยาการเข้ารหัสลับอยู่ในยุคอุตสาหกรรม

ความเป็นไปได้ที่แท้จริงคืออะไร? และในที่สุดเราจะเปิดคอมพิวเตอร์ควอนตัมเครื่องแรก? เราถามคำถามเหล่านี้กับ Laurent Saminadar นักวิจัยที่สถาบัน Neel ในแผนกนาโนศาสตร์และเชี่ยวชาญในฟิสิกส์ mesoscopic

ที่ไหน M - แมนทิสซาของตัวเลข (M< 1);

r - ลำดับของตัวเลข (r คือจำนวนเต็ม)

P - ฐานของระบบตัวเลข

ตัวอย่าง . ตัวเลขจากตัวอย่างก่อนหน้าคือ:

0, 21356 10 3 ; + 0, 402102510 1 ; - 0, 73450010 -2 .

รูปแบบการนำเสนอปกติมีตัวเลขแสดงจำนวนมากและเป็นพื้นฐานในพีซียุคใหม่

นี่ไม่ใช่แค่เกมเขียน! เมื่อระบบของคุณเป็นสแต็กของรัฐมันเป็นเหมือนการรันการคำนวณแบบขนานดังนั้นด้วยการคำนวณบางอย่างคุณจะเร็วขึ้นมาก ถ้ามันเป็นแบบนี้มันคงไม่น่าสนใจเท่าไหร่

แล้วทำไมสิ่งนี้ถึงดึงดูดความกระตือรือร้นได้มากมาย? เพราะมันเปิดโอกาสให้คุณเปลี่ยนอัลกอริทึมบางอย่างได้อย่างสมบูรณ์นั่นคือวิธีการคำนวณบางอย่าง สมมติว่าคุณต้องการดำเนินการกับตัวเลขตัวอย่างเช่นโดยการคำนวณตัวเลขลงในผลิตภัณฑ์ที่มีปัจจัยอย่างง่าย ปัญหานี้อาจดูเหมือนง่ายมากเราทุกคนทำในวิทยาลัย อย่างไรก็ตามสำหรับคอมพิวเตอร์แบบคลาสสิคปัญหานี้มีความซับซ้อน เพียงเพราะจำนวนของการดำเนินการที่เขาจะต้องทำจะเพิ่มขึ้นอย่างทวีคูณกับขนาดของจำนวนก่อนการแยกตัวประกอบ

นอกเหนือจากระบบเลขฐานสองระบบเลขฐานสองยังแพร่หลายเช่นกัน ในระบบนี้ตัวเลขทศนิยมทั้งหมดจะถูกเข้ารหัสแยกกันด้วยเลขฐานสองสี่และในรูปแบบนี้จะถูกเขียนตามลำดับหนึ่งหลังจากที่อื่น

ตามสาขา เรียกลำดับของหลายบิตหรือไบต์

ความปลอดภัยของการเข้ารหัสขึ้นอยู่กับปัญหานี้อย่างสมบูรณ์ ที่นั่นมันน่าสนใจมากเพราะไม่มีกุญแจอีกต่อไปที่จะเห็นสิ่งที่คุณต้องการส่ง! “ คนที่รู้วิธีสร้างคอมพิวเตอร์ควอนตัมรู้วิธีสร้างรหัสเกือบทั้งหมดที่มีอยู่ในตอนนี้”

ในพีซีสามารถประมวลผลฟิลด์ของค่าคงที่และความยาวผันแปรได้

ฟิลด์ความยาวคงที่ :

คำ - 2 ไบต์

คำคู่ - 4 ไบต์

คำที่ขยาย - 8 ไบต์

คำมีความยาว 10 ไบต์

ฟิลด์ของความยาวผันแปรสามารถมีขนาดตั้งแต่ 0 ถึง 256 ไบต์ แต่ต้องเป็นจำนวนเต็มเป็นจำนวนเต็มจำนวนไบต์

1) คำคู่ - 4 ไบต์ = 32 บิต

มีปัญหาที่คอมพิวเตอร์ไม่สามารถแก้ไขได้เช่นปัญหาที่รู้จักกันดีของ "นักเดินทางเพื่อการค้า" นี่เป็นปัญหาที่ยากสำหรับคอมพิวเตอร์แบบคลาสสิกเพราะเมื่อคุณเพิ่มจำนวนเมืองจำนวนการคำนวณเบื้องต้นที่จำเป็นในการแก้ปัญหาจะเพิ่มขึ้นแบบทวีคูณ

เราสามารถพูดได้ว่าเขาลองใช้ถนนทุกสายและดูเหมือนว่าถนนที่สั้นที่สุดเพราะไม่มีทางออกอื่น สิ่งที่เป็นแรงบันดาลใจให้กับชุมชนวิทยาศาสตร์คือการแยกตัวเป็นตัวเลขเฉพาะ เงินจำนวนมหาศาลถูกลงทุนในอุตสาหกรรมและกองทัพซึ่งมีความสนใจอย่างชัดเจนใกล้กับมันเพราะหากพวกเขาสามารถย่อยสลายเป็นจำนวนเฉพาะของผลิตภัณฑ์ในเวลา "Polynom" พวกเขาสามารถทำลายรหัสทั้งหมดจากมุมมองของการเข้ารหัส หากคุณสามารถทำสิ่งนี้ได้ไม่จำเป็นต้องใช้รหัสใด ๆ อีกต่อไปคุณสามารถทำลายรหัสทั้งหมดที่ได้รับการพัฒนาในปัจจุบันไม่ว่าในกรณีใดมันจะเป็นการจินตนาการผู้อื่น

3) ความยาวของคำ 10 ไบต์ - 80 บิต

|

สั่งซื้อ |

เลขแม็นทีซซะ |

ในเวลาเดียวกัน S คือช่องสัญญาณ:

ถ้า S = 0 หมายถึงตัวเลข 0

ถ้า S = 1 หมายถึงจำนวน< 0.

เพื่อให้การทำงานกับข้อมูลประเภทต่างๆเป็นสิ่งสำคัญอย่างยิ่งที่จะรวมฟอร์มการนำเสนอของพวกเขา สำหรับสิ่งนี้การเข้ารหัสจะใช้นั่นคือการแสดงออกของข้อมูลประเภทหนึ่งผ่านข้อมูลประเภทอื่น ระบบการเข้ารหัสของมันมีอยู่ในการคำนวณ - เรียกว่า ไบนารีการเข้ารหัสและขึ้นอยู่กับการนำเสนอข้อมูลตามลำดับอักขระสองตัวเท่านั้น: 0 และ 1 สัญญาณเหล่านี้เรียกว่า ตัวเลขไบนารีในภาษาอังกฤษ - binary หลัก หรือตัวย่อ บิต (บิต) แนวคิดสองข้อสามารถแสดงในหนึ่งบิต: 0 หรือ 1 หากจำนวนบิตเพิ่มขึ้นเป็นสองแนวคิดที่แตกต่างกันสี่แนวคิดสามารถแสดงได้แล้ว:

ขณะนี้การละเมิดรหัสเป็นการดำเนินการที่ยาวนานมาก หากคุณทำให้มันสั้นลงมากมันจะได้รับรางวัล อีกแง่มุมพื้นฐานของปัญหาคือความปลอดภัยของการส่งข้อมูลเอง หากคุณใช้ระบบควอนตัมในการเข้ารหัสและส่งข้อมูลคุณสามารถดูได้อย่างง่ายดายว่าการส่งข้อมูลของคุณถูกดัก

ไม่มีวิธีการดูบนคอมพิวเตอร์ปกติหรือไม่? . ไม่ถ้าคุณเห็นการออกอากาศคุณไม่ทราบ ด้วยความช่วยเหลือของคอมพิวเตอร์ควอนตัมถ้าใครบางคนสอดแนมเราเราจะเห็นมันทันที! คอมพิวเตอร์ควอนตัมสามารถทำอะไรได้บ้างนอกการเข้ารหัส . เพราะเราไม่มีอัลกอริทึมที่ไม่สามารถทำได้โดยใช้คอมพิวเตอร์ทั่วไป ในทางกลับกันสำหรับการสื่อสารและการเข้ารหัสสิ่งนี้มีความสำคัญ

การเพิ่มตัวเลขหนึ่งหลักในระบบการเข้ารหัสไบนารีเราเพิ่มจำนวนของค่าที่สามารถแสดงในระบบนี้ได้สองเท่านั่นคือสูตรทั่วไปคือ: ยังไม่มีข้อความ=2 , ที่ไหน ยังไม่มีข้อความ - จำนวนของค่าที่เข้ารหัสอิสระ t -ความลึกบิตของการเข้ารหัสไบนารีนำมาใช้ในระบบนี้

มันง่ายที่จะเข้ารหัสจำนวนเต็มด้วยรหัสไบนารี่ - มันเพียงพอที่จะนำจำนวนเต็มและหารครึ่งจนกระทั่งศูนย์หรือหนึ่งเกิดขึ้นในส่วนที่เหลือ ชุดของสารตกค้างจากแต่ละแผนกเขียนจากขวาไปซ้ายพร้อมกับสารตกค้างสุดท้ายและสร้างอนาล็อกแบบไบนารีของตัวเลขทศนิยม:

19:2 = 9 + 1, 9:2 = 4+1, 4:2=2+0, 2:2 = 1 .

ดังนั้น 19 10 = 1011 2 ในการเข้ารหัสจำนวนเต็มตั้งแต่ 0 ถึง 255 มันก็เพียงพอที่จะมี 8 บิตของรหัสไบนารี่ (8 บิต) สิบหกบิตอนุญาตให้คุณเข้ารหัสจำนวนเต็มตั้งแต่ 0 ถึง 65,535 และ 24 บิต (บิต) - มากกว่า 16.5 ล้านค่าที่แตกต่าง สำหรับการเข้ารหัสตัวเลขจริงจะใช้การเข้ารหัส 80 บิต จำนวนจะถูกแปลงเป็น แบบฟอร์มมาตรฐาน:

3,1415926 = 0,31415926 10 1 ;

300,000 = 0.3-10 จ

123 456 789 = 0,123456789 10 10 .

ส่วนแรกของหมายเลขเรียกว่า mantissa,และที่สองคือ ลักษณะ80 บิตส่วนใหญ่ได้รับการจัดสรรสำหรับการจัดเก็บ mantissa (พร้อมกับเครื่องหมาย) และจำนวนคงที่ของตัวเลขจะถูกจัดสรรสำหรับการจัดเก็บลักษณะ

บันทึกหมายเลขด้วยจุดคงที่ เมื่อตัวเลขถูกแสดงในหน่วยความจำของคอมพิวเตอร์ในรูปแบบธรรมชาติความยาวคงที่ของกริดการปล่อยจะถูกสร้างขึ้น Point (เครื่องหมายจุลภาค) สามารถแก้ไขได้ที่จุดเริ่มต้นตรงกลางหรือจุดสิ้นสุดของตารางการปล่อย ในกรณีนี้การกระจายของบิตระหว่างส่วนจำนวนเต็มและเศษส่วนยังคงไม่เปลี่ยนแปลงสำหรับตัวเลขใด ๆ ในเรื่องนี้มีชื่ออื่นสำหรับรูปแบบธรรมชาติของการเป็นตัวแทนตัวเลข - ด้วยจุดคงที่ (เครื่องหมายจุลภาค)ในคอมพิวเตอร์สมัยใหม่รูปแบบนี้ใช้แทนจำนวนเต็ม โดยทั่วไปจำนวนเต็มใช้เวลาหนึ่งสองหรือสี่ไบต์ในหน่วยความจำคอมพิวเตอร์ หนึ่งเป็นกฎบิตที่สำคัญที่สุดถูกกำหนดให้กับเครื่องหมายของตัวเลข เครื่องหมายของจำนวนบวก "+" มีการเข้ารหัสด้วยศูนย์และเครื่องหมายของจำนวนลบ "-" เป็นหนึ่ง เลขจำนวนเต็มที่ไม่ได้ลงนามในรูปแบบสองไบต์สามารถรับค่าได้ตั้งแต่ 0 ถึง 2 16 –1 (ถึง 65535) และมีเครื่องหมาย - ตั้งแต่ –2 15 ถึง +2 15 –1, i.e จาก –32768 ถึง 32767 เขียนตัวเลขทศนิยม การประมวลผลของตัวเลขที่มีขนาดใหญ่มากและน้อยมากนั้นทำในรูปแบบเลขชี้กำลัง ในกรณีนี้ตำแหน่งของเครื่องหมายจุลภาคในรายการหมายเลขอาจแตกต่างกันไป ดังนั้นการแสดงค่าในหน่วยความจำของตัวเลขในรูปแบบเลขชี้กำลัง แทนลอย (เครื่องหมายจุลภาค) หมายเลขใดก็ได้ ในรูปแบบเลขชี้กำลังจะแสดงเป็นสูตร:

|

= ม. ∙ q พี , |

ที่ไหน ม. - ตัวเลขแมนทิสซา

q - ฐานของระบบตัวเลข;

P - ลำดับของจำนวน

สำหรับความไม่ซ้ำกันของการแทนจำนวนจุดลอยตัวจะใช้แบบฟอร์มที่ปรับให้เป็นมาตรฐานซึ่ง mantissa นั้นตรงตามเงื่อนไข:

q -1 ≤ |ม. | < 1.

ซึ่งหมายความว่า mantissa ควรเป็นเศษส่วนที่ถูกต้องและมีจำนวนที่ไม่เป็นศูนย์หลังจุดทศนิยม

การเข้ารหัสข้อความ

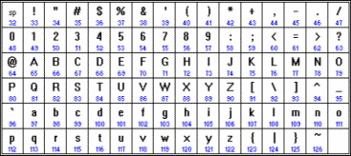

ในการเข้ารหัสแบบดั้งเดิมมีการใช้ 8 บิตเพื่อเข้ารหัสอักขระเดียว มันง่ายในการคำนวณว่ารหัส 8 บิตดังกล่าวช่วยให้คุณเข้ารหัสอักขระที่แตกต่างกัน 256 ตัว เป็นมาตรฐานสากลที่นำมาใช้ ตารางรหัส ASCII (รหัสมาตรฐานอเมริกันสำหรับการแลกเปลี่ยนข้อมูล) การเข้ารหัสอักขระครึ่งแรกด้วยรหัสตัวเลขตั้งแต่ 0 ถึง 127 (รูปที่ 1) มาตรฐานแห่งชาติสำหรับตารางการเข้ารหัสรวมส่วนแรกระหว่างประเทศของตารางรหัสไม่เปลี่ยนแปลงและในช่วงครึ่งหลังมีรหัสของตัวอักษรประจำชาติตัวละครเทียมและสัญลักษณ์ทางคณิตศาสตร์บางอย่าง ขณะนี้มีการเข้ารหัส Cyrillic ห้าแบบ: KOI-8-P (รูปที่ 2), Windows, MS-DOS, Macintosh และ ISO ซึ่งทำให้เกิดปัญหาเมื่อทำงานกับเอกสารภาษารัสเซีย

มะเดื่อ 1. การเข้ารหัสระหว่างประเทศ ASCII

ตามลำดับหนึ่งในมาตรฐานแรกสำหรับการเข้ารหัสอักษรรัสเซียบนคอมพิวเตอร์คือ KOI - 8 (รหัสแลกเปลี่ยนข้อมูล 8 บิต) การเข้ารหัสนี้ถูกใช้ในยุค 70 ของศตวรรษที่ XX บนคอมพิวเตอร์ของชุด EU ของคอมพิวเตอร์และจากกลาง 80s เริ่มใช้ในรุ่นแรกของระบบปฏิบัติการ UNIX Russified ปัจจุบันที่พบบ่อยที่สุดคือการเข้ารหัสของ Microsoft Windows ซึ่งเขียนโดยตัวย่อ CP1251 (CP ย่อมาจากรหัสหน้า - รหัสหน้า) (รูปที่ 3)

![]()

มะเดื่อ 2. การเข้ารหัส KOI 8-P

มะเดื่อ 3. การเข้ารหัส CP1251

จากจุดเริ่มต้นของ 90s เวลาของการครอบงำของระบบปฏิบัติการ MS DOS ยังคงเข้ารหัส CP866 คอมพิวเตอร์ Apple ที่ใช้ Mac OS ใช้การเข้ารหัส Mac ของตนเอง นอกจากนี้องค์การระหว่างประเทศเพื่อการมาตรฐาน (International Standards Organization, ISO) ได้รับการอนุมัติให้เป็นมาตรฐานสำหรับภาษารัสเซียอีกการเข้ารหัสที่เรียกว่า ISO 8859-5

| บทความที่เกี่ยวข้อง: | |

|

ผลข้างเคียงอะไรจะเกิดขึ้นถ้าคุณดื่มคนที่มีรหัส?

การเข้ารหัสของแอลกอฮอล์ผลที่ตามมาถ้าคุณดื่ม - คำถามนี้เป็นข้อกังวล ... การผสานรวมกับอียิปต์จะได้รับการสนับสนุนในเวอร์ชันพื้นฐานของ "1c: การจัดการการค้า" และ "1c: การค้าปลีก" หรือไม่

กลุ่มบุคคลที่ต้องเข้าร่วมรัฐรวม ... บุหรี่ "rotmans" - คุณภาพอังกฤษในราคาย่อมเยา

ยี่ห้อ: Rothmans สโลแกน: คุณฉันและ Rothmans อุตสาหกรรม: อุตสาหกรรมยาสูบ ... | |